Ecosistema

Sei pacchetti. Ogni pattern di integrazione.

Dal CLI a Claude Desktop.

Ecosistema dei pacchetti

Un monorepo di pacchetti focalizzati e componibili — usa solo ciò di cui hai bisogno.

clawnexus

Daemon + CLIIl daemon e la CLI. 13 componenti core: catene di scoperta, store del registro, health checker, connettore relay, policy engine, task manager, router agente e API HTTP sulla porta 17890.

@clawnexus/sdk

SDKClient HTTP TypeScript tipizzato che racchiude l\'intera API del daemon. Elenca istanze, risolve nomi, gestisce connessioni relay, configura policy e interagisce con gli agenti in modo programmatico.

@clawnexus/mcp-server

MCP20+ strumenti MCP per l\'integrazione con Claude Desktop e GPT. Scoperta, registro, relay, interazione con gli agenti e diagnostica — tutti accessibili tramite linguaggio naturale.

clawnexus-skill

SkillSkill OpenClaw per la gestione degli agenti in linguaggio naturale. Elenca, scansiona, assegna alias, connetti, risolvi — tutto tramite comandi conversazionali dentro OpenClaw.

clawnexus-plugin

PluginAdattatore plugin OpenClaw. Esegue il daemon ClawNexus all\'interno del ciclo di vita del plugin di OpenClaw. Rileva automaticamente il daemon standalone per evitare conflitti di porta.

Dashboard

Web UIWeb UI per la gestione visiva degli agenti. Costruita con Vite e TypeScript. Monitora istanze, gestisci alias, visualizza connessioni relay e rivedi le proposte degli agenti.

Bridge Google A2A

Ogni istanza OpenClaw diventa automaticamente compatibile A2A — zero configurazione manuale.

Generazione Agent Card

Auto-genera /.well-known/agent-card.json per ogni istanza scoperta. Mappa i metadati OpenClaw ai campi standard A2A.

Scoperta carte

CardFetcher viene eseguito ogni 5 minuti, scoprendo agenti A2A remoti e memorizzando nella cache le loro carte di capacità nel registro locale.

Handler JSON-RPC

L\'endpoint POST /a2a implementa tasks/send e tasks/get. Adatta in modo trasparente tra il modello di task A2A e il protocollo OpenClaw Gateway.

Persistenza dei task

A2ATaskStore persiste in ~/.clawnexus/a2a-tasks.json. L\'eviction FIFO mantiene i 100 task più recenti. La sostituzione atomica del file previene la corruzione.

Governance con sicurezza in primo piano

Impostazione predefinita bloccata. Apri incrementalmente. Non sorprendere mai l\'utente.

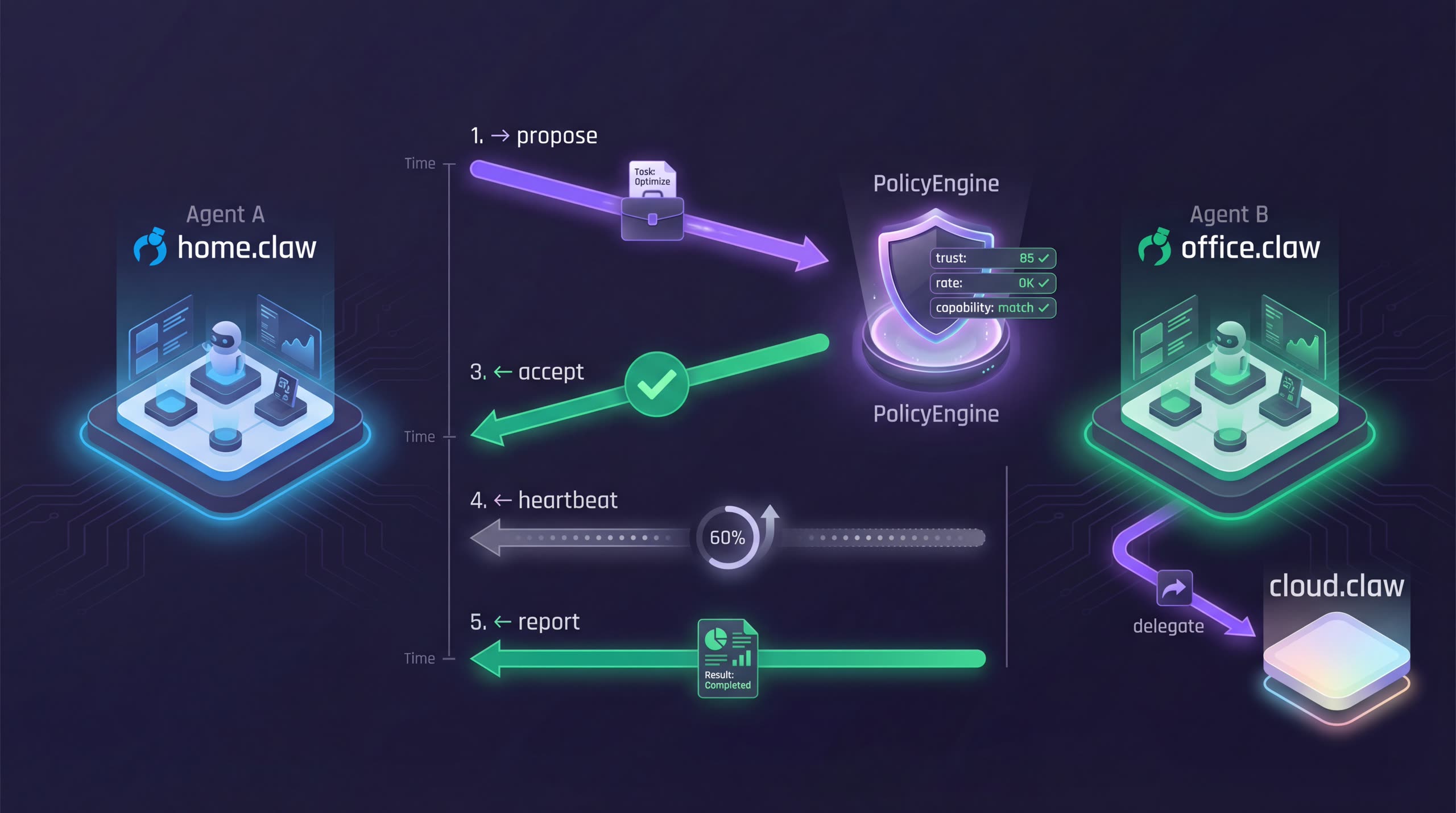

Modalità Queue (Predefinita)

Ogni proposta in entrata è in coda per la revisione umana. Niente accade senza approvazione esplicita. Il punto di partenza più sicuro.

Modalità Auto

Le proposte vengono auto-valutate rispetto alle regole di policy: soglie di fiducia, limiti di frequenza, ACL, filtri di capacità. Le proposte approvate si eseguono immediatamente.

Modalità Hybrid

I mittenti in whitelist vengono auto-approvati. I mittenti sconosciuti vanno in coda. Il compromesso pragmatico per i deployment in produzione.

Controlli: soglie di fiducia (0-100), limiti di frequenza (10/min globale, 3/min per peer), ACL, filtri di capacità, task concorrenti massimi (default: 5)CLI Quick Start

Dall\'installazione alla prima scoperta in meno di 60 secondi.

$ npm install -g clawnexusInstalla globalmente$ clawnexus startAvvia il daemon$ clawnexus listScopri gli agenti$ clawnexus alias raspi-4 homeAssegna un nome all\'agente$ clawnexus connect homeOttieni l\'URL WebSocket